VXLAN şlüzlərini müzakirə etmək üçün əvvəlcə VXLAN-ın özünü müzakirə etməliyik. Xatırladaq ki, ənənəvi VLAN-lar (Virtual Yerli Şəbəkələr) şəbəkələri bölmək üçün 12 bitlik VLAN ID-lərindən istifadə edir və 4096-ya qədər məntiqi şəbəkəni dəstəkləyir. Bu, kiçik şəbəkələr üçün yaxşı işləyir, lakin minlərlə virtual maşın, konteyner və çoxkirayəçi mühiti olan müasir məlumat mərkəzlərində VLAN-lar kifayət deyil. VXLAN, İnternet Mühəndisliyi Tapşırıq Qrupu (IETF) tərəfindən RFC 7348-də müəyyən edilmiş şəkildə yaranmışdır. Onun məqsədi UDP tunellərindən istifadə edərək 2-ci Layer (Ethernet) yayım domenini 3-cü Layer (IP) şəbəkələri üzərindən genişləndirməkdir.

Sadə dillə desək, VXLAN, UDP paketləri daxilində Ethernet çərçivələrini əhatə edir və nəzəri olaraq 16 milyon virtual şəbəkəni dəstəkləyən 24 bitlik VXLAN Şəbəkə İdentifikatoru (VNI) əlavə edir. Bu, hər bir virtual şəbəkəyə bir-birinə müdaxilə etmədən fiziki şəbəkədə sərbəst hərəkət etməyə imkan verən "şəxsiyyət vəsiqəsi" vermək kimidir. VXLAN-ın əsas komponenti paketlərin əhatə olunması və dekapsulalaşdırılmasından məsul olan VXLAN Tunel Son Nöqtəsidir (VTEP). VTEP proqram təminatı (məsələn, Open vSwitch) və ya aparat təminatı (məsələn, kommutatordakı ASIC çipi) ola bilər.

VXLAN niyə bu qədər populyardır? Çünki bulud hesablama və SDN (Proqram Təyin Edilmiş Şəbəkə) ehtiyaclarına mükəmməl uyğun gəlir. AWS və Azure kimi ictimai buludlarda VXLAN icarəçilərin virtual şəbəkələrinin problemsiz genişləndirilməsinə imkan verir. Şəxsi məlumat mərkəzlərində isə VMware NSX və ya Cisco ACI kimi üst-üstə düşən şəbəkə arxitekturalarını dəstəkləyir. Hər biri onlarla VM (Virtual Maşınlar) işlədən minlərlə serveri olan bir məlumat mərkəzini təsəvvür edin. VXLAN bu VM-lərin özlərini eyni 2-ci Səviyyə şəbəkəsinin bir hissəsi kimi qəbul etməsinə imkan verir və ARP yayımlarının və DHCP sorğularının rahat ötürülməsini təmin edir.

Lakin, VXLAN dərdlərin çarəsi deyil. L3 şəbəkəsində işləmək üçün L2-dən L3-ə çevrilmə tələb olunur ki, bu da şlüz rolunu oynayır. VXLAN şlüzi VXLAN virtual şəbəkəsini xarici şəbəkələrlə (məsələn, ənənəvi VLAN-lar və ya IP marşrutlaşdırma şəbəkələri) birləşdirir və virtual dünyadan real dünyaya məlumat axınını təmin edir. Yönləndirmə mexanizmi şlüzin ürəyi və ruhudur və paketlərin necə emal olunduğunu, yönləndirildiyini və paylandığını müəyyən edir.

VXLAN yönləndirmə prosesi, mənbədən təyinat yerinə qədər hər addımın sıx bağlı olduğu incə bir balet kimidir. Gəlin onu addım-addım təhlil edək.

Əvvəlcə mənbə hostundan (məsələn, VM) bir paket göndərilir. Bu, mənbə MAC ünvanını, təyinat MAC ünvanını, VLAN etiketini (əgər varsa) və faydalı yükü ehtiva edən standart Ethernet çərçivəsidir. Bu çərçivəni aldıqdan sonra mənbə VTEP təyinat MAC ünvanını yoxlayır. Əgər təyinat MAC ünvanı onun MAC cədvəlindədirsə (öyrənmə və ya flooding yolu ilə əldə edilir), paketi hansı uzaq VTEP-ə ötürəcəyini bilir.

Enkapsulasiya prosesi çox vacibdir: VTEP, VXLAN başlığını (VNI, bayraqlar və s. daxil olmaqla), sonra xarici UDP başlığını (daxili çərçivənin heşinə əsaslanan mənbə portu və 4789 sabit təyinat portu ilə), IP başlığını (yerli VTEP-in mənbə IP ünvanı və uzaq VTEP-in təyinat IP ünvanı ilə) və nəhayət, xarici Ethernet başlığını əlavə edir. Bütün paket artıq UDP/IP paketi kimi görünür, normal trafik kimi görünür və L3 şəbəkəsində yönləndirilə bilər.

Fiziki şəbəkədə paket təyinat VTEP-ə çatana qədər marşrutlaşdırıcı və ya kommutator tərəfindən ötürülür. Təyinat VTEP xarici başlığı ayırır, VNI-nin uyğun olduğundan əmin olmaq üçün VXLAN başlığını yoxlayır və sonra daxili Ethernet çərçivəsini təyinat hosta çatdırır. Paket naməlum unicast, broadcast və ya multicast (BUM) trafikidirsə, VTEP multicast qruplarına və ya unicast başlıq replikasiyasına (HER) əsaslanaraq, paketi bütün müvafiq VTEP-lərə flooding istifadə edərək təkrarlayır.

Yönləndirmə prinsipinin əsasını idarəetmə müstəvisi ilə məlumat müstəvisinin ayrılması təşkil edir. İdarəetmə müstəvisi MAC və IP xəritələşdirmələrini öyrənmək üçün Ethernet VPN (EVPN) və ya Flood and Learn mexanizmindən istifadə edir. EVPN BGP protokoluna əsaslanır və VTEP-lərə MAC-VRF (Virtual Marşrutlaşdırma və Önləndirmə) və IP-VRF kimi marşrutlaşdırma məlumatlarını mübadilə etməyə imkan verir. Məlumat müstəvisi səmərəli ötürmə üçün VXLAN tunellərindən istifadə edərək faktiki yönləndirmədən məsuldur.

Lakin, faktiki yerləşdirmələrdə yönləndirmə səmərəliliyi birbaşa performansa təsir göstərir. Ənənəvi daşqınlar, xüsusən də böyük şəbəkələrdə asanlıqla yayım fırtınalarına səbəb ola bilər. Bu, şlüzlərin optimallaşdırılmasına ehtiyac yaradır: şlüzlər yalnız daxili və xarici şəbəkələri birləşdirmir, həm də proksi ARP agentləri kimi çıxış edir, marşrut sızmalarını idarə edir və ən qısa yönləndirmə yollarını təmin edir.

Mərkəzləşdirilmiş VXLAN Şlüzü

Mərkəzləşdirilmiş VXLAN şlüzü, həmçinin mərkəzləşdirilmiş şlüzü və ya L3 şlüzü adlanır, adətən məlumat mərkəzinin kənarında və ya əsas qatında yerləşdirilir. O, bütün çarpaz VNI və ya çarpaz alt şəbəkə trafikinin keçməli olduğu mərkəzi mərkəz kimi çıxış edir.

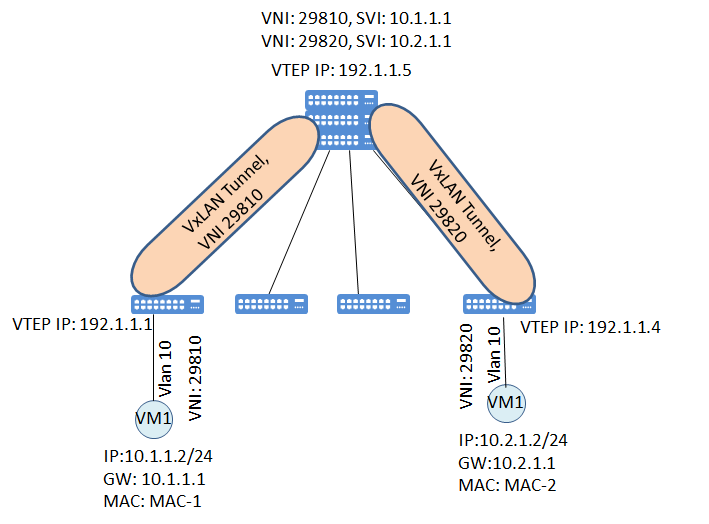

Prinsipcə, mərkəzləşdirilmiş şlüz bütün VXLAN şəbəkələri üçün 3-cü səviyyəli marşrutlaşdırma xidmətləri göstərən standart şlüz kimi çıxış edir. İki VNI nəzərdən keçirin: VNI 10000 (alt şəbəkə 10.1.1.0/24) və VNI 20000 (alt şəbəkə 10.2.1.0/24). Əgər VNI 10000-dəki VM A, VNI 20000-dəki VM B-yə daxil olmaq istəyirsə, paket əvvəlcə yerli VTEP-ə çatır. Yerli VTEP, təyinat IP ünvanının yerli alt şəbəkədə olmadığını aşkar edir və onu mərkəzləşdirilmiş şlüzə ötürür. Şlüz paketi dekapsullaşdırır, marşrutlaşdırma qərarı verir və sonra paketi təyinat VNI-yə gedən tunelə yenidən kapsullaşdırır.

Üstünlüklər göz qabağındadır:

○ Sadə idarəetməBütün marşrutlaşdırma konfiqurasiyaları bir və ya iki cihazda mərkəzləşdirilib və bu da operatorlara bütün şəbəkəni əhatə etmək üçün yalnız bir neçə şlüz saxlamağa imkan verir. Bu yanaşma, ilk dəfə VXLAN tətbiq edən kiçik və orta ölçülü məlumat mərkəzləri və ya mühitlər üçün uyğundur.

○Resurslardan səmərəli istifadəŞlüzlər adətən böyük miqdarda trafiki idarə edə bilən yüksək performanslı aparat təminatıdır (məsələn, Cisco Nexus 9000 və ya Arista 7050). İdarəetmə müstəvisi mərkəzləşdirilmişdir və NSX Manager kimi SDN kontrollerləri ilə inteqrasiyanı asanlaşdırır.

○Güclü təhlükəsizlik nəzarətiTrafik şlüzdən keçməlidir ki, bu da ACL-lərin (Giriş Nəzarəti Siyahıları), firewall-ların və NAT-ın tətbiqini asanlaşdırır. Mərkəzləşdirilmiş şlüzin kirayəçi trafikini asanlıqla təcrid edə biləcəyi çoxkirayəçili bir ssenari təsəvvür edin.

Lakin çatışmazlıqları da nəzərdən qaçırmaq olmaz:

○ Tək bir uğursuzluq nöqtəsiƏgər şlüz sıradan çıxarsa, bütün şəbəkə üzrə L3 rabitəsi iflic olur. VRRP (Virtual Router Redundancy Protocol) artıqlıq üçün istifadə oluna bilsə də, yenə də risklər daşıyır.

○Performans maneəsiBütün şərq-qərb trafiki (serverlər arasında rabitə) şlüzdən yan keçməlidir və bu da optimal olmayan bir yolla nəticələnir. Məsələn, 1000 düyünlü klasterdə, şlüz bant genişliyi 100 Gbps-dirsə, pik saatlarda tıxac yaranması ehtimalı var.

○Zəif miqyaslılıqŞəbəkə miqyası böyüdükcə, şlüz yükü eksponensial olaraq artır. Real həyatda bir nümunədə, mərkəzləşdirilmiş şlüzdən istifadə edən bir maliyyə məlumat mərkəzi gördüm. Əvvəlcə problemsiz işləyirdi, lakin VM-lərin sayı ikiqat artdıqdan sonra gecikmə mikrosaniyədən millisaniyəyə qədər kəskin şəkildə artdı.

Tətbiq Ssenari: Müəssisə özəl buludları və ya test şəbəkələri kimi yüksək idarəetmə sadəliyi tələb edən mühitlər üçün uyğundur. Cisco-nun ACI arxitekturası, əsas şlüzlərin səmərəli işləməsini təmin etmək üçün tez-tez yarpaq-onurğa topologiyası ilə birləşdirilmiş mərkəzləşdirilmiş modeldən istifadə edir.

Paylanmış VXLAN Şlüzü

Paylanmış VXLAN şlüzü, həmçinin paylanmış şlüzü və ya istənilən yayım şlüzü kimi də tanınır, şlüzün funksionallığını hər bir yarpaq açarına və ya hipervizor VTEP-ə yükləyir. Hər bir VTEP, yerli alt şəbəkə üçün L3 yönləndirməsini idarə edən lokal şlüzün funksiyasını yerinə yetirir.

Prinsip daha çevikdir: hər bir VTEP, Anycast mexanizmindən istifadə edərək, standart şlüzlə eyni virtual IP (VIP) ilə konfiqurasiya edilir. VM-lər tərəfindən göndərilən alt şəbəkə paketləri mərkəzi nöqtədən keçmədən birbaşa yerli VTEP-ə yönləndirilir. EVPN burada xüsusilə faydalıdır: BGP EVPN vasitəsilə VTEP uzaq hostların marşrutlarını öyrənir və ARP daşqınlarının qarşısını almaq üçün MAC/IP bağlanmasından istifadə edir.

Məsələn, VM A (10.1.1.10) VM B-yə (10.2.1.10) daxil olmaq istəyir. VM A-nın standart şlüzü yerli VTEP-in (10.1.1.1) VIP-idir. Yerli VTEP təyinat alt şəbəkəsinə yönləndirir, VXLAN paketini kapsullaşdırır və birbaşa VM B-nin VTEP-inə göndərir. Bu proses yolu və gecikməni minimuma endirir.

Görkəmli üstünlüklər:

○ Yüksək miqyaslılıqHər bir qovşaqda şlüz funksionallığının paylanması şəbəkə ölçüsünü artırır ki, bu da daha böyük şəbəkələr üçün faydalıdır. Google Cloud kimi böyük bulud provayderləri milyonlarla VM-i dəstəkləmək üçün oxşar mexanizmdən istifadə edirlər.

○Üstün performansŞərq-qərb trafiki maneələrin qarşısını almaq üçün yerli olaraq emal olunur. Test məlumatları göstərir ki, paylanmış rejimdə ötürmə qabiliyyəti 30%-50% arta bilər.

○Sürətli xəta bərpasıTək bir VTEP nasazlığı yalnız yerli hostu təsir edir və digər qovşaqları təsirsiz qoyur. EVPN-in sürətli konvergensiyası ilə birlikdə bərpa müddəti saniyələrlə ifadə olunur.

○Resurslardan yaxşı istifadəAparat sürətləndirməsi üçün mövcud Leaf keçid ASIC çipindən istifadə edin və ötürmə sürətləri Tbps səviyyəsinə çatır.

Çatışmazlıqları nələrdir?

○ Mürəkkəb konfiqurasiyaHər bir VTEP marşrutlaşdırma, EVPN və digər xüsusiyyətlərin konfiqurasiyasını tələb edir ki, bu da ilkin yerləşdirməni vaxt aparır. Əməliyyat qrupu BGP və SDN ilə tanış olmalıdır.

○Yüksək aparat tələbləriPaylanmış şlüz: Bütün kommutatorlar paylanmış şlüzləri dəstəkləmir; Broadcom Trident və ya Tomahawk çipləri tələb olunur. Proqram təminatı tətbiqləri (məsələn, KVM-də OVS) aparat təminatı qədər yaxşı işləmir.

○Ardıcıllıq ÇətinlikləriPaylanmış vəziyyət o deməkdir ki, vəziyyət sinxronizasiyası EVPN-dən asılıdır. BGP sessiyası dəyişkən olarsa, bu, marşrutlaşdırma qara dəliyinə səbəb ola bilər.

Tətbiq Ssenari: Hipermiqyaslı məlumat mərkəzləri və ya ictimai buludlar üçün idealdır. VMware NSX-T-nin paylanmış routeri tipik bir nümunədir. Kubernetes ilə birlikdə konteyner şəbəkəsini sorunsuz şəkildə dəstəkləyir.

Mərkəzləşdirilmiş VxLAN Şlüzi və Paylanmış VxLAN Şlüzi

İndi isə kulminasiya nöqtəsinə keçək: hansı daha yaxşıdır? Cavab "asılıdır", amma sizi inandırmaq üçün məlumatları və nümunə araşdırmalarını dərindən araşdırmalıyıq.

Performans baxımından, paylanmış sistemlər açıq-aydın daha yaxşı nəticələr göstərir. Tipik bir məlumat mərkəzi etalonunda (Spirent test avadanlığına əsaslanaraq) mərkəzləşdirilmiş bir şlüzin orta gecikməsi 150μs, paylanmış sisteminki isə cəmi 50μs idi. Ötürmə qabiliyyəti baxımından, paylanmış sistemlər Onurğa Yarpağı Bərabər Qiymətli Çox Yollu (ECMP) marşrutlaşdırmasından istifadə etdikləri üçün xətt sürəti yönləndirməsini asanlıqla əldə edə bilərlər.

Ölçülənmə qabiliyyəti başqa bir mübarizə meydanıdır. Mərkəzləşdirilmiş şəbəkələr 100-500 qovşaqlı şəbəkələr üçün uyğundur; bu miqyasdan kənarda paylanmış şəbəkələr üstünlük təşkil edir. Məsələn, Alibaba Cloud-u götürək. Onların VPC (Virtual Private Cloud) şirkəti dünyada milyonlarla istifadəçini dəstəkləmək üçün paylanmış VXLAN şlüzlərindən istifadə edir və tək regional gecikmə 1ms-dən azdır. Mərkəzləşdirilmiş yanaşma çoxdan çökmüş olardı.

Bəs xərc necədir? Mərkəzləşdirilmiş həll daha az ilkin investisiya təklif edir və yalnız bir neçə yüksək səviyyəli şlüz tələb edir. Paylanmış həll bütün yarpaq qovşaqlarının VXLAN boşalmasını dəstəkləməsini tələb edir ki, bu da aparat yeniləmə xərclərinin artmasına səbəb olur. Lakin, uzunmüddətli perspektivdə paylanmış həll daha aşağı əməliyyat və xidmət xərcləri təklif edir, çünki Ansible kimi avtomatlaşdırma vasitələri toplu konfiqurasiyanı təmin edir.

Təhlükəsizlik və etibarlılıq: Mərkəzləşdirilmiş sistemlər mərkəzləşdirilmiş qorumanı asanlaşdırır, lakin tək hücum nöqtələri riskini artırır. Paylanmış sistemlər daha davamlıdır, lakin DDoS hücumlarının qarşısını almaq üçün güclü bir idarəetmə müstəvisi tələb edir.

Real həyatda bir nümunə: Bir elektron ticarət şirkəti saytını qurmaq üçün mərkəzləşdirilmiş VXLAN-dan istifadə etdi. Pik dövrlərdə şlüz prosessorunun istifadəsi 90%-ə qədər artdı və bu da istifadəçilərin gecikmə ilə bağlı şikayətlərinə səbəb oldu. Paylanmış modelə keçid problemi həll etdi və şirkətə miqyasını asanlıqla ikiqat artırmağa imkan verdi. Əksinə, kiçik bir bank uyğunluq auditlərinə üstünlük verdiyi və mərkəzləşdirilmiş idarəetməni daha asan hesab etdiyi üçün mərkəzləşdirilmiş modeldə israr etdi.

Ümumiyyətlə, həddindən artıq şəbəkə performansı və miqyası axtarırsınızsa, paylanmış yanaşma ən yaxşı seçimdir. Büdcəniz məhduddursa və idarəetmə qrupunuzun təcrübəsi yoxdursa, mərkəzləşdirilmiş yanaşma daha praktikdir. Gələcəkdə 5G və kənar hesablamaların inkişafı ilə paylanmış şəbəkələr daha populyarlaşacaq, lakin mərkəzləşdirilmiş şəbəkələr filialların bir-birinə qoşulması kimi müəyyən ssenarilərdə yenə də dəyərli olacaq.

Mylinking™ Şəbəkə Paket BrokerləriVxLAN, VLAN, GRE, MPLS Başlıq Stripping-i dəstəkləyir

Orijinal məlumat paketində soyulmuş və çıxışı yönləndirilmiş VxLAN, VLAN, GRE, MPLS başlığını dəstəklədi.

Yazı vaxtı: 09 Oktyabr 2025