Təhlükəsizlik artıq bir seçim deyil, hər bir İnternet texnologiyası mütəxəssisi üçün məcburi bir kursdur. HTTP, HTTPS, SSL, TLS - Pərdəarxası hadisələri həqiqətən başa düşürsünüzmü? Bu məqalədə müasir şifrələnmiş rabitə protokollarının əsas məntiqini sadə və peşəkar şəkildə izah edəcək və vizual axın diaqramı ilə "qıfıllar arxasındakı" sirləri anlamağınıza kömək edəcəyik.

HTTP niyə "təhlükəsiz deyil"? --- Giriş

Tanış brauzer xəbərdarlığını xatırlayırsınız?

"Bağlantınız şəxsi deyil."

Veb sayt HTTPS yerləşdirmədikdən sonra istifadəçinin bütün məlumatları şəbəkə daxilində açıq mətn şəklində ötürülür. Giriş parollarınız, bank kartı nömrələriniz və hətta şəxsi söhbətləriniz də yaxşı mövqe tutmuş haker tərəfindən ələ keçirilə bilər. Bunun əsas səbəbi HTTP-nin şifrələməsinin olmamasıdır.

Bəs HTTPS və onun arxasındakı "qapıçı" olan TLS məlumatların internetdə təhlükəsiz şəkildə yayılmasına necə imkan verir? Gəlin bunu təbəqə-təbəqə təhlil edək.

HTTPS = HTTP + TLS/SSL --- Struktur və Əsas Konsepsiyalar

1. HTTPS əslində nədir?

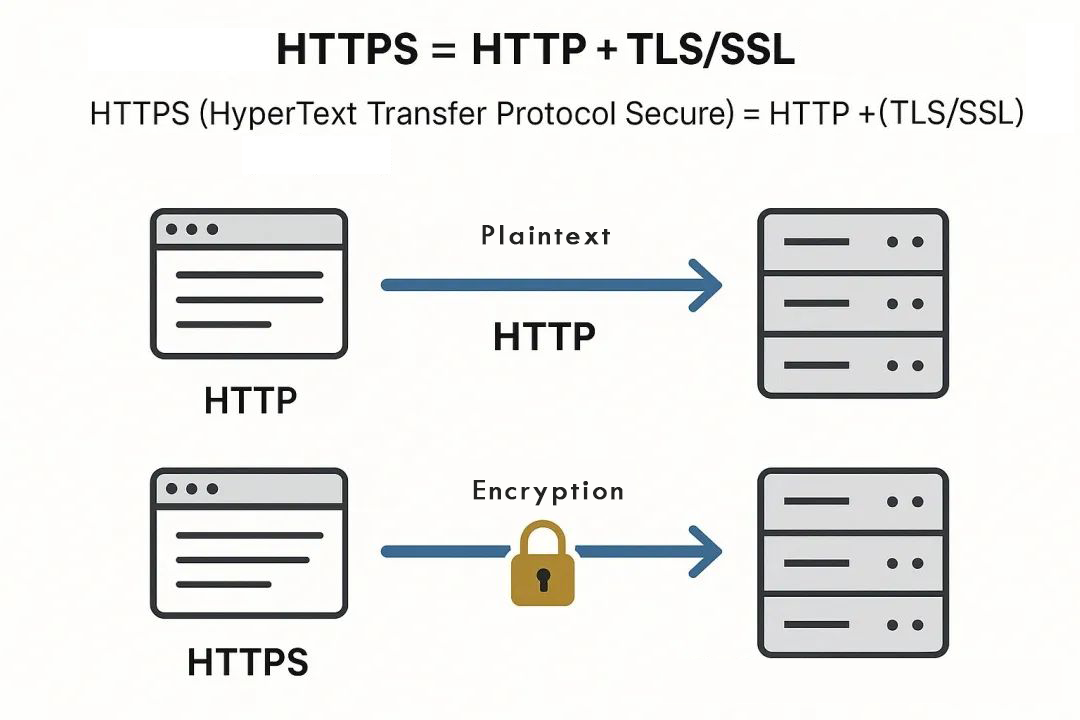

HTTPS (HiperMətn Transfer Protokolu Təhlükəsizliyi) = HTTP + Şifrələmə təbəqəsi (TLS/SSL)

○ HTTP: Bu, məlumatların daşınmasından məsuldur, lakin məzmun düz mətndə görünür

○ TLS/SSL: HTTP rabitəsi üçün "şifrələmə kilidi" təmin edir və məlumatları yalnız qanuni göndərən və alıcının həll edə biləcəyi bir tapmacaya çevirir.

Şəkil 1: HTTP və HTTPS məlumat axını.

Brauzerin ünvan çubuğundakı "Kilid" TLS/SSL təhlükəsizlik bayrağıdır.

2. TLS və SSL arasında əlaqə nədir?

○ SSL (Təhlükəsiz Soketlər Layer): Ciddi zəifliklərə malik olduğu aşkar edilmiş ən erkən kriptoqrafik protokol.

○ TLS (Nəqliyyat Layer Security): Təhlükəsizlik və performansda əhəmiyyətli irəliləyişlər təklif edən SSL, TLS 1.2 və daha inkişaf etmiş TLS 1.3-ün varisi.

Bu günlərdə "SSL sertifikatları" sadəcə TLS protokolunun tətbiqləridir, sadəcə uzantılar adlandırılır.

TLS-ə Dərinlik: HTTPS-in Arxasındakı Kriptoqrafik Sehr

1. Əl sıxma axını tamamilə həll edildi

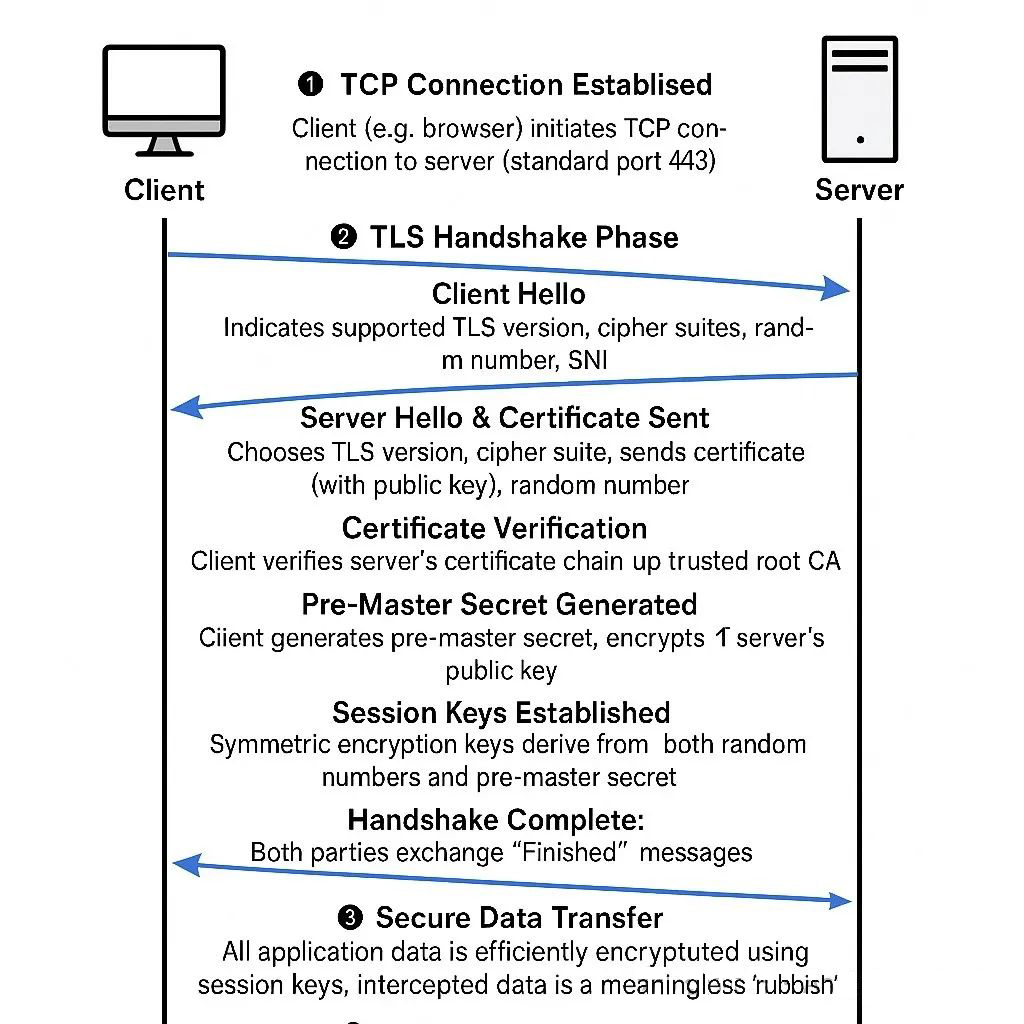

TLS təhlükəsiz ünsiyyətinin əsası quraşdırma zamanı əl sıxma rəqsidir. Gəlin standart TLS əl sıxma prosesini təhlil edək:

Şəkil 2: Tipik TLS əl sıxma axını.

1️⃣ TCP Bağlantısı Quraşdırması

Klient (məsələn, brauzer) serverə TCP bağlantısı (standart port 443) başladır.

2️⃣ TLS Əl sıxma mərhələsi

○ Müştəri Salamı: Brauzer dəstəklənən TLS versiyasını, şifrəni və təsadüfi nömrəni Server Adının Göstərilməsi (SNI) ilə birlikdə göndərir ki, bu da serverə hansı host adına daxil olmaq istədiyini bildirir (birdən çox sayt arasında IP paylaşımını təmin edir).

○ Server Salamı və Sertifikat Problemi: Server müvafiq TLS versiyasını və şifrəni seçir və sertifikatını (açıq açarla) və təsadüfi rəqəmləri geri göndərir.

○ Sertifikatın təsdiqlənməsi: Brauzer server sertifikat zəncirinin saxta olmadığından əmin olmaq üçün onu etibarlı kök CA-ya qədər yoxlayır.

○ Premaster açarının generasiyası: Brauzer premaster açarı yaradır, onu serverin açıq açarı ilə şifrələyir və serverə göndərir. İki tərəf sessiya açarı barədə danışıqlar aparır: Hər iki tərəfin təsadüfi ədədlərindən və premaster açarından istifadə edərək klient və server eyni simmetrik şifrələmə sessiya açarını hesablayırlar.

○ Əl sıxmanın tamamlanması: Hər iki tərəf bir-birinə "Bitdi" mesajı göndərir və şifrələnmiş məlumat ötürülməsi mərhələsinə daxil olur.

3️⃣ Təhlükəsiz Məlumat Ötürməsi

Bütün xidmət məlumatları, ortada ələ keçirilsə belə, simmetrik olaraq müzakirə olunan sessiya açarı ilə səmərəli şəkildə şifrələnir, bu, sadəcə bir dəstə "təhrif olunmuş kod"dur.

4️⃣ Sessiyanın Təkrar İstifadəsi

TLS yenidən Session-u dəstəkləyir, bu da eyni müştərinin yorucu əl sıxışmasını atlamasına imkan verərək performansı xeyli artıra bilər.

Asimmetrik şifrələmə (məsələn, RSA) təhlükəsiz, lakin yavaşdır. Simmetrik şifrələmə sürətlidir, lakin açar paylanması çətinliklidir. TLS məlumatları səmərəli şəkildə şifrələmək üçün əvvəlcə asimmetrik təhlükəsiz açar mübadiləsi, sonra isə simmetrik sxemdən istifadə edir.

2. Alqoritmin təkamülü və təhlükəsizliyin təkmilləşdirilməsi

RSA və Diffie-Hellman

○ RSA

İlk dəfə sessiya açarlarını təhlükəsiz şəkildə paylamaq üçün TLS əl sıxma zamanı geniş istifadə edilmişdir. Klient sessiya açarı yaradır, onu serverin açıq açarı ilə şifrələyir və yalnız serverin deşifrə edə bilməsi üçün göndərir.

○ Diffie-Hellman (DH/ECDH)

TLS 1.3 versiyasından etibarən, RSA artıq açar mübadiləsi üçün istifadə edilmir və irəli məxfiliyi (PFS) dəstəkləyən daha təhlükəsiz DH/ECDH alqoritmləri istifadə olunur. Şəxsi açar sızdırılsa belə, tarixi məlumatlar hələ də açıla bilməz.

| TLS versiyası | Açar Mübadilə Alqoritmi | Təhlükəsizlik |

| TLS 1.2 | RSA/DH/ECDH | Daha yüksək |

| TLS 1.3 | yalnız DH/ECDH üçün | Daha Yüksək |

Şəbəkə Təcrübəçilərinin Mənimsəməli Olduğu Praktik Məsləhətlər

○ Daha sürətli və daha təhlükəsiz şifrələmə üçün prioritet olaraq TLS 1.3-ə yüksəldin.

○ Güclü şifrələri (AES-GCM, ChaCha20 və s.) aktivləşdirin və zəif alqoritmləri və təhlükəsiz olmayan protokolları (SSLv3, TLS 1.0) deaktiv edin;

○ Ümumi HTTPS qorunmasını təkmilləşdirmək üçün HSTS, OCSP zımbalama və s.-ni konfiqurasiya edin;

○ Etibar zəncirinin etibarlılığını və bütövlüyünü təmin etmək üçün sertifikat zəncirini müntəzəm olaraq yeniləyin və nəzərdən keçirin.

Nəticə və düşüncələr: Biznesiniz həqiqətən təhlükəsizdirmi?

Sadə mətn HTTP-dən tam şifrələnmiş HTTPS-ə qədər təhlükəsizlik tələbləri hər protokol yeniləməsinin arxasında inkişaf etmişdir. Müasir şəbəkələrdə şifrələnmiş rabitənin təməl daşı olan TLS, getdikcə daha mürəkkəb hücum mühitinin öhdəsindən gəlmək üçün daim özünü təkmilləşdirir.

Biznesiniz artıq HTTPS-dən istifadə edirmi? Kripto konfiqurasiyanız sənayenin ən yaxşı təcrübələrinə uyğundurmu?

Yazı vaxtı: 22 iyul 2025